640 КБ должно хватить всем. Б. Гейтс?

Мифов о квантовом компьютере (КК) чуть ли не больше, чем о блокчейне, а причина та же: никто не хочет разбираться. Почти никто. Порой — совсем. Никто.

Когда-то, 22 года назад, сделал выбор между правом и теоретической физикой, но последняя навсегда осталась хобби: труды Каку, Хокинга и других — до сих пор занимают ⅓ библиотеки. И поэтому крайне странно слушать выпады критиков, которые явно уроки прогуливали, а теперь пытаются наверстать упущенное острыми словами, сложенными по шаблонам хайп-индустрии.

Так попробуем же сегодня охватить разные аспекты КК с точки зрения его возможного (!) взаимодействия с блокчейном (и прочими ДРС) и криптовалютами. И начнём, как часто прежде, с вопросов и источников.

И да, предупрежу: это больше компиляция, чем полностью авторская статья, н на сей шаг пошёл умышленно, потому как мне сейчас важнее донести полярность мнений по проблематике, а не высказаться лишь самому.

Кто виноват? Спекулянты

Если есть в этом мире зло большее, чем спекуляции, — покажите его мне. Вот и КК компьютер как очередной “убийца” блокчейна недаром становился в хайп 2017-го и антихайп 2018-2019 гг. Цитирую: “по криптовалютным форумам и телеграм-чатам упорно продолжают курсировать слухи о том, что причиной недавнего внушительного проседания курса BTC стала новость о достижении компанией Google квантового превосходства. Эта новость, изначально размещенная на сайте NASA, а затем распространенная The Financial Times, случайно совпала по времени с внезапным падением мощности сети Биткоин. Многие решили, что это совпадение означало взлом и заставило трейдеров сбросить изрядное количество биткоинов. Мол, из-за этого курс монеты был подтоплен на целых 1500 “мёртвых президентов США”. Слух упорно не хочет умирать и подпитывается твердой убеждённостью общественности в том, что развитие квантовых вычислений — есть гарантированная смерть блокчейнов и криптовалют”. Но и сегодня спор продолжился, а не завершился, поэтому — попробуем вникнуть глубже.

Коротко о том, что было до

Вот несколько трудов, где упоминается про КК:

- Первая часть бесплатной книги о Web 3.0;

- Краткие заметки о КК на Golos:

- Блокчейн будущего: презентация в Санкт-Петербурге в 2018 году;

- Квантовый компьютер на пальцах;

- КК в положительном русле:

- Смена парадигмы и архитектуры;

- Атаки будущего и темпография;

- Основной вопрос от 09.06.2017 года.

Из “не своих” русско- и на англоязычных источников рекомендую:

- Самое подробное описание технологий противостояния КК на русском языке: https://habr.com/ru/post/409985/;

- КК на сверхпроводниках;

- КК и криптовалюты:

- Разбор на Хабре;

- На Binance.Academy;

- Атака 51 с помощью КК;

- Очень подробный разбор от битновостей;

- Когда-то это интервью было общедоступным: https://republic.ru/posts/84961.

- Крайне важные материалы:

- Противостояние Биткоина и КК: https://arxiv.org/pdf/1710.10377v1.pdf;

- Атака 51 и КК: https://arxiv.org/pdf/1707.04344.pdf;

- Подписи:

- Пример применения алгоритма Шора: https://eax.me/shors-algorithm/;

- О защите биткоинов от КК (и не только): https://avs.scitation.org/doi/10.1116/5.0073075;

- Классификация криптоалгоритмов: https://habr.com/ru/post/336578/;

- Квантовая криптография.

Риски

КК применяют для вычислений квантовую суперпозицию и квантовую запутанность.

Рисков, связанных с КК несколько, но главный из них состоит в том, что “Квантовые компьютеры — мощные машины, которые могут решать сложные уравнения гораздо быстрее, чем обычные компьютеры. Некоторые эксперты полагают, что они способны взламывать системы шифрования за считанные минуты, в то время как обычным компьютерам на это потребовалось бы несколько тысяч лет. Это ставит под угрозу большую часть современной инфраструктуры цифровой безопасности, включая криптографию, лежащую в основе Биткоина и криптовалюты в целом”.

Но это и есть решение главной проблемы, которое нужно понять и принять сразу: КК-атаки касаются НЕ только криптовалют, а вообще всей инфраструктуры цифровой экономики. И превосходство здесь принесёт больше вреда, чем пользы.

Следующий посыл заключается вот в чём: “Хотя квантовые вычисления всё ещё находятся в самом начале своего жизненного цикла, правительства и некоторые частные компании, такие как Microsoft и Google, работают над их развитием и повсеместным внедрением. И уже сейчас появляются прогнозы, что в течение десятилетия КК могут стать достаточно мощными, чтобы взламывать криптографическую защиту смартфонов, банковских систем и даже криптовалютных кошельков”.

И это беда уже многих прогнозов, не только по КК:

- Люди, включая экспертов (в осном — в кавычках) не принимают во внимание, с одной стороны — экспоненциальный рост, с другой — разного рода боковые тренды: поэтому в Космос мы полетели лишь в 1960-х, а все рассказы об AI из 1980-х актуальны до сих пор;

- К тому же КК — это дорого и под него ведь надо ещё… да-да, придумать задачи (об этом — ниже). На сегодня же определены лишь общие контуры, в частности, “для работы квантовых компьютеров требуются квантовые алгоритмы. Из наиболее известных квантовых алгоритмов можно выделить три:

- Шора (разложения числа на простые множители):

- Гровера (решение задачи перебора, быстрый поиск в неупорядоченной базе данных);

- Дойча-Йожи (ответ на вопрос, постоянная или сбалансированная функция)”.

- Но можно и сильно больш: https://habr.com/ru/post/596491/.

Какие же решения есть?

Очевидное — (пост) квантовый форк блокчейн-решений. Защитит ли он всех HODL-еров? Нет, если они не мигрируют на новый уровень защиты, но в целом решение видится простым и перспективным для 75-90% пользователей: “по оценкам аналитиков Deloitte, если бы квантовый компьютер уже существовал, перед ним было бы уязвимо примерно 4 млн ВТС — 21% от общего количества добытых монет” (79% — входит в диапазон выше).

Глубже, лучше, но сложнее — создание криптографически защищённых темпоральных капсул, описанных мной в темпографии.

Из примитивного же — разработка стандартов (пост) квантового шифрования, которая уже в 2024 гг. должна бы появиться в США, а значит — и везде по миру.

Главное, изучить манифесты шифропанков и криптоанархистов и понять, что они — не просто документы, а Конституция XXI века: для каждого жителя планеты Земля.

Ещё одна надуманная проблема — брутфорс. Цитирую: “расчёты английских учёных показывают, что для взлома криптовалют на основе алгоритма SHA-256 за один день потребуется КК с 13 миллионами кубитов. Если сократить время до одного часа, то количество кубитов вырастает до 317 миллионов. За 10 минут Биткоин сможет взломать только КК с 1,9 миллиардами кубитов”. Ниже расскажу, что на сегодня даже 150 кубитов — уже достижение. 150, но не 1 900 000 000.

Приведу ещё одну известную цитату: “годовая энергия, излучаемая Солнцем, равняется 1.21×1041 эрга. Этого достаточно, чтобы обеспечить 2.7×1056 переключений бита идеального компьютера; то есть, этого достаточно для перебора 187-битного шифрования за год. Хорошо. Предположим, мы построим сферу Дайсона вокруг Солнца и будем улавливать и копить ВСЮ солнечную энергию 32 года подряд, без каких либо потерь. В этом случае, мы сможем обеспечить энергией компьютер, который позволит нам досчитать до 2192. Заметим, что это мы просто перебираем биты. У нас не останется энергии ни на что другое, чтобы совершать с этими битами хоть какие-либо полезные вычисления. Предположим, мы не ограничимся и нашим Солнцем. Обычная сверхновая дает что-то вроде 1051 эрг (при этом в сотни раз большее количество энергии выделяется в виде нейтрино, её мы не учитываем из-за практических сложностей конвертации этой энергии). Если вся эта энергия пойдёт на одну сверх-большую вычислительную оргию, мы сможем перебрать 219-битный ключ полностью, от начала и до конца. Эти цифры не имеют ничего общего с технологией реальных устройств; это просто максимум перебора при идеальной эффективности, которую позволяют нам законы термодинамики. Они показывают нам, что атака перебором на 256-битный ключ неосуществима, пока компьютеры делаются из обычной материи и находятся в нашем пространстве”.

Поэтому, как ни странно на первый взгляд, ASIC эффективней КК в прямом подборе и в конкретной, узко специализированной задаче. Хотя это и не очевидно на первый же взгляд.

Но самый большой риск — сама архитектура КК: “удерживать кубиты в суперпозиции и запутанности между собой крайне трудно. Они могут находиться в таком состоянии только при идеальной изоляции от окружающей среды. Иначе кубиты «портятся» — из квантовых битов они превращаются в обычные, лишаясь своей особой связи между собой и принимая конкретное значение — нуль или единицу. Таковы законы микромира, которые описывает квантовая механика”.

И отсюда возникает, пожалуй, главный вывод: “КК применим ко всем вычислениям, но встаёт вопрос, всюду ли можно достигать экспоненциального ускорения. В разложении чисел на простые — можно. Есть хорошо ускоряемый алгоритм Шора… Есть алгоритм Гровера, который позволяет обращать функции на КК, но не экспоненциально, а квадратично. Можно ли решать переборные задачи на КК экспоненциально быстро и, например, победить проблему равенства классов P и NP — пока неизвестно”.

Поэтому — попробуем просто взглянуть, а что же на рынке есть, что хоть как-то подпадает под сам КК и под борьбу с ним. Начнём с конца в сей раз.

ДРС vs. КК

ArQit

Краткое описание таково: “симметричные ключи надежно защищены от любых атак, включая квантовые вычисления. Но до сих пор не существовало безопасного и эффективного способа их распространения. Arqit предоставляет вам метод создания таких ключей в масштабе, безопасно, на любом типе конечного устройства. Продукт компании Arqit, Quantum Cloud — симметричное шифрование, созданное в облаке”.

IOTA

Как ни странно, но да. Почему? Ответ может звучать следующим образом: “новая технология распределённых бухгалтерских книг, Internet of Things Architecture (IOTA), имеет свой подход к этой угрозе. IOTA использует квантово-устойчивую криптографию для защиты сети и предотвращения кражи злоумышленниками токенов IOTA. (В частности) IOTA позволяет устройствам свободно общаться между собой и своим окружением без участия человека. Распределённая бухгалтерская книга IOTA уникальна тем, что пары открытых и закрытых ключей не должны быть одинаковыми. Вместо того чтобы новые транзакции записывались по цепочке, они попадают в запутанную сеть. Это должно задержать КК на некоторое время, но это не постоянное решение, поскольку нам еще предстоит увидеть весь потенциал КК. Гонка к более безопасным, более надёжным распределённым бухгалтерским книгам началась…”.

HyperCash

Коротко звучит так: “Децентрализованная кроссплатформенная криптовалюта с открытым исходным кодом. Предназначена для облегчения обмена информацией между блокчейн и НЕ-блокчейн сетями. Высокозащищённая сеть, использующая технологию квантово-устойчивой подписи”. Один из интересных проектов.

Starkware

Даже в простейшем виде подход этот звучит не очень дружелюбно для многих пользователей: “STARK — система доказательств. Она использует передовую криптографию для обеспечения полилогарифмических ресурсов проверки и размера доказательства, с минимальными и постквантово-безопасными предположениями”. К тому же — это ZK-механики, а моё отношение к ним, возможно, вы уже знаете. Если нет, то коротко: за ними — ближайшее (среднесрочно) будущее.

Uranium-X

Один из самых амбициозных проектов с дорожной картой до 2030 года, который при этом явно пилится энтузиастами, плюющими на маркетинге https://urx.zone. Судя же по гитхабу: https://github.com/barrystyle/UraniumX — пилился. Но идеи внутри заложены интересные тем не менее.

Theqrl.org

Аббревиатура расшифровывается как: Quantum Resistant Ledger. “В нем используются алгоритмы постквантовой-криптографии: расширенная подпись Винтерница со структурой XMSS”. Пожалуй, это самый известный проект по теме, но за последнее время новостей от него всё меньше.

Пока на нём остановлюсь и перейдут к обратной стороне — к самим КК: коротким списком.

А что и кто есть на рынке КК?

КК делают:

- Государства (на самом деле — подбирают к рукам разработки ряда учёных и их групп): РФ, Великобритания, Китай, США, Япония, другие. Впрочем, потребуется много оговорок по каждой стороне, поэтому ограничусь открытым списком;

- Компании: IBM, Google, Intel, другие. Аналогично.

КК есть разных типов, изучить их можно по примерам:

- Honeywell: https://www.honeywell.com/us/en/company/quantum — Honeywell Quantum Solutions и Cambridge Quantum объединились, чтобы создать Quantinuum — крупнейшую в мире интегрированную компанию по квантовым вычислениям;

- IonQ: одна из фишек — “квантовые” батареи для электромобилей;

- Xanadu: “железо” для фотонных КК и open-source тулкит;

- PsiQuantum: попытка построить универсальный КК: “другие (компании) фокусируются на промежуточных этапах, таких как «квантовое превосходство» и Noisy Intermediate Scale Quantum (NISQ), стремясь построить небольшие, шумные системы и надеясь, что они окажутся полезными. В PsiQuantum мы решили сосредоточиться на конечной цели: крупномасштабном квантовом компьютере общего назначения с исправлением ошибок. Это направило нас по другому пути, с другой базовой технологией — фотоникой — и другой командой”.

- Цзючжан — одно из шумных детищ Китая;

- Quix — заявления у компании схожие с рядом предыдущих: “в QuiX Quantum мы решаем проблемы, недоступные современным вычислительным технологиям, с помощью наших масштабируемых, подключаемых и воспроизводимых решений для квантовых вычислений. Наши квантовые фотонные процессоры являются самыми мощными в мире и представляют собой проверенную рынком платформу, которую выбирают разработчики квантовых технологий по всему миру”;

- Sycamore: название квантового процессора Google, состоящего из 54 кубит;

- Eagle: IBM-овский чип для КК;

- Orca Computing…

Есть и другие и этот список для профи — запутанный и не классифицированный соответственно, для не профи — сложный. Поэтому пока просто ограничусь примерами, чтобы стало ясно, что КК — не теория, а вполне себе практика. Пусть и разрозненная.

Нужно понимать, что “поставщики КК также предоставляют платформы разработки и документацию для языков и инструментов вычислений. IBM уже представила программную платформу для квантовых вычислений с открытым исходным кодом под названием Qiskit. А Microsoft выпустила инструмент бесплатного разработчика вычислительной техники на языке Q# и симулятор квантовых вычислений. Над разработкой ПО для квантовых компьютеров работают также 1QBit, Cambridge Quantum Computing, QSimulate, Rahko, Zapata и другие компании”. Примеры:

- https://www.qiskit.org

- https://azure.microsoft.com/ru-ru/resources/development-kit/quantum-computing/

Поэтому, если хочется осмыслить полную историю КК и как следствие — классификацию, то все данные давно внесли в Wiki многие до меня, изучайте:

- https://ru.wikipedia.org/wiki/Хронология_квантовых_вычислений

- https://ru.wikipedia.org/wiki/Квантовый_компьютер

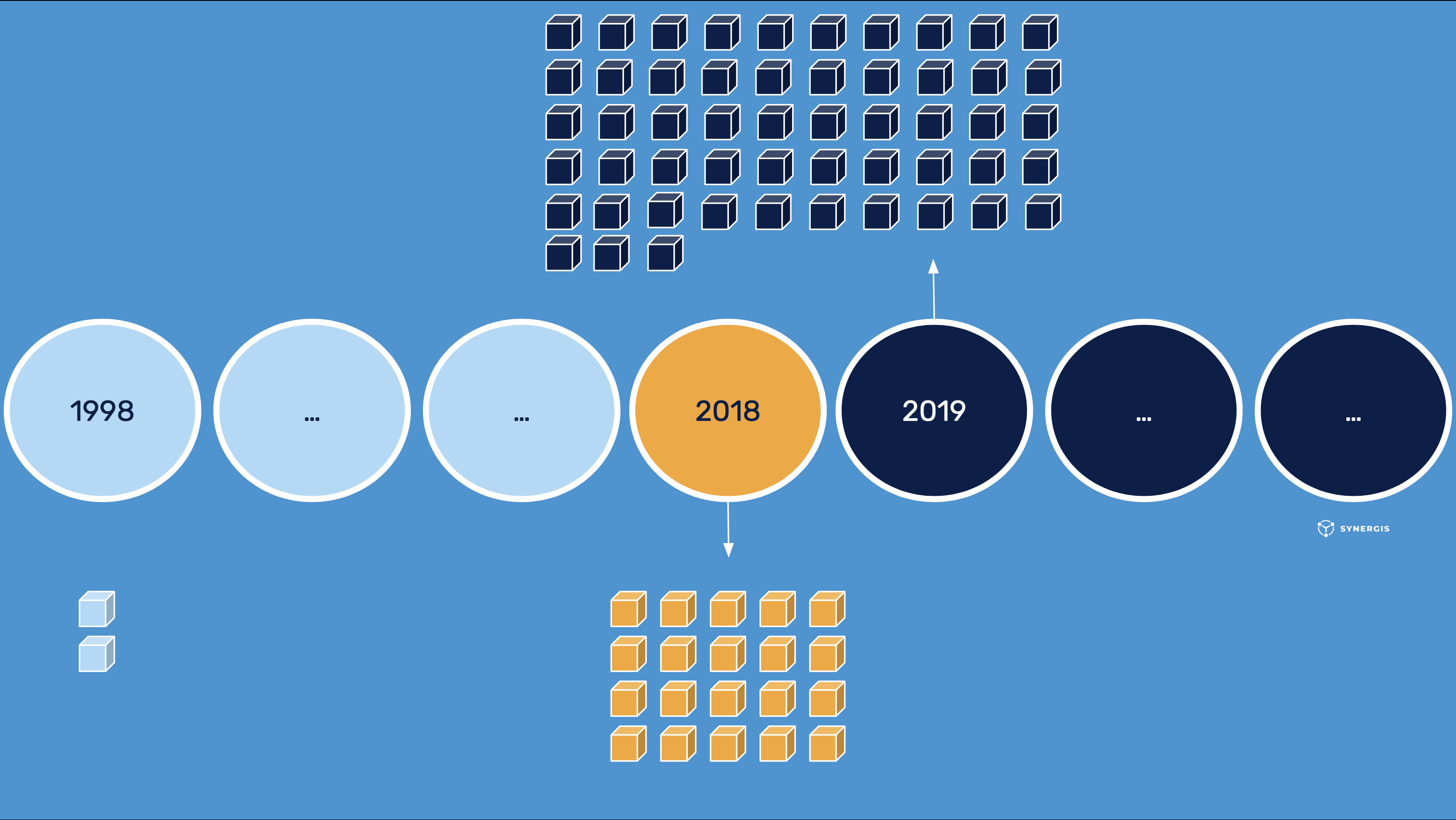

Но всё же покажу важные даты из практики:

- На 09.07.2021 MIT представил КК на 256 кубитов (с огромным числом оговорок);

- На 16.11.2021 вышел КК от IBM на 127 кубитов;

- На 23.10.2019 у Google был компьютер в 53 кубита (см. доп. ссылку);

- На 09.01.2018 Intel продемонстрировал КК на 49 кубитов.

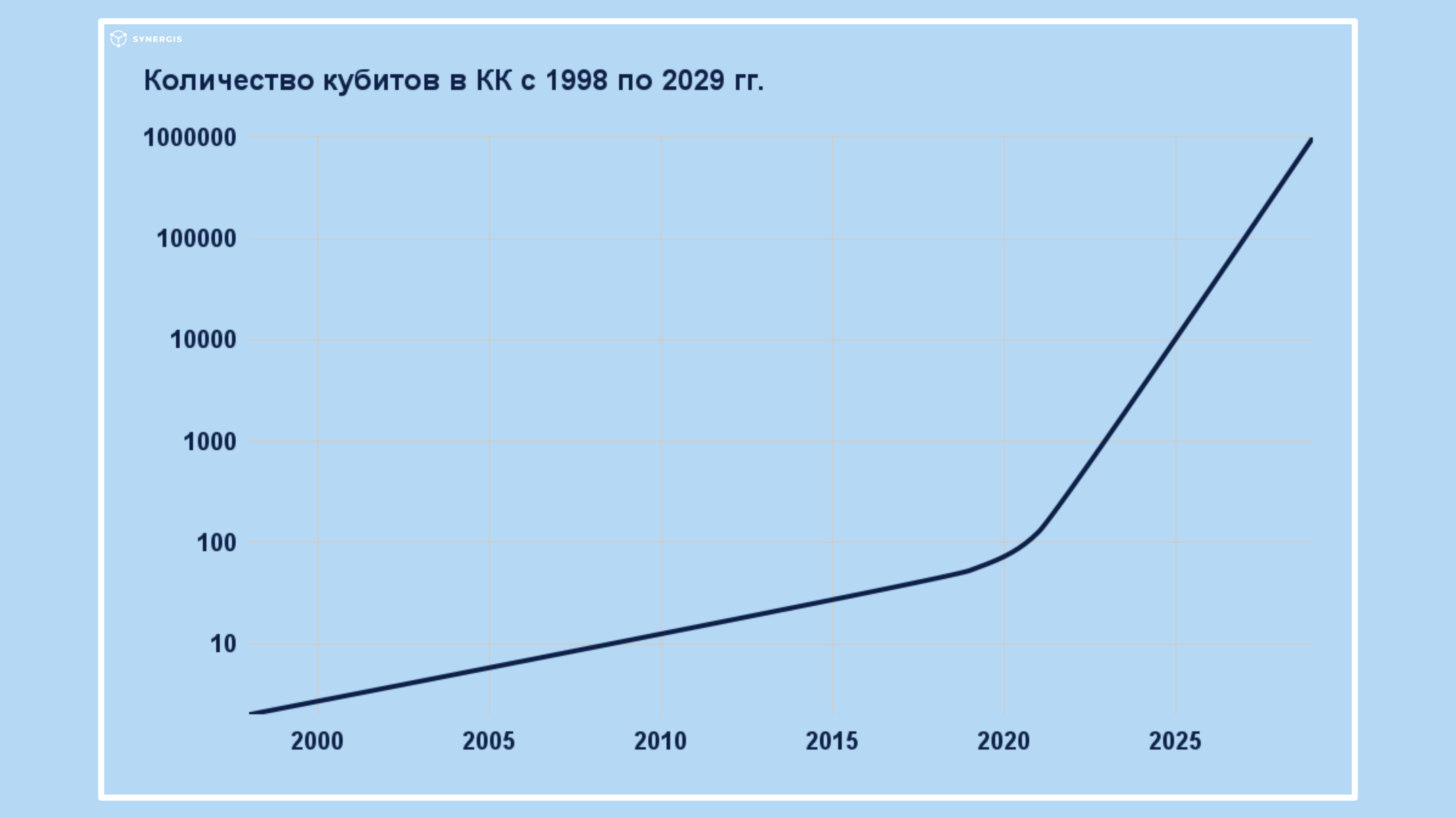

Проще говоря, по заявкам Google и других разработчиков КК график прироста кубитов в КК будет следующим (на логарифмической шкале):

Отсюда-то и берут начало основы квантовой мифологии:

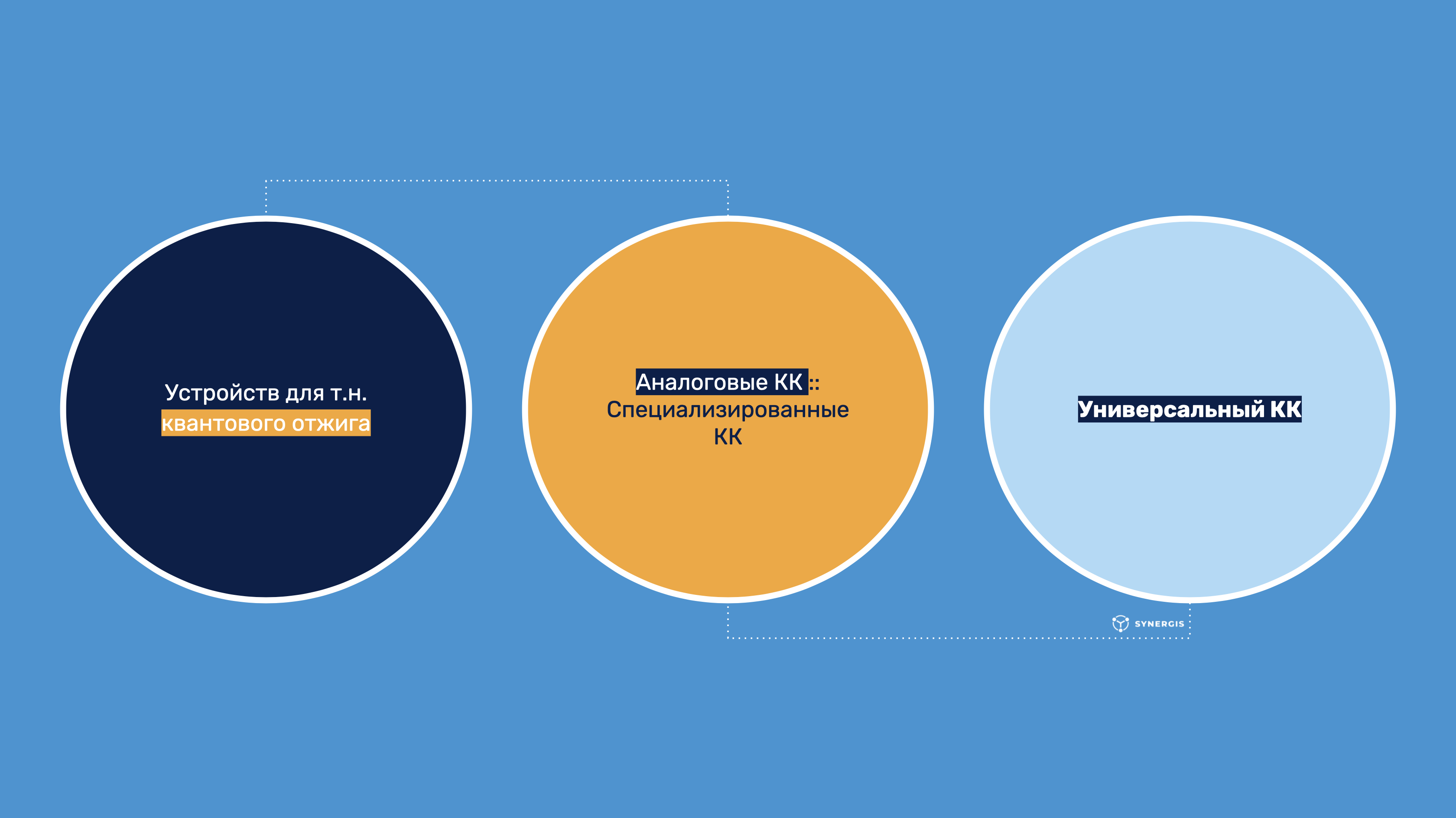

- Скажем, часто приводят в пример D-Wave с 5000 кубитами на борту, но фактически это узкоспециализированная “машина”, которая на широкой практике мало что даёт. Впрочем, ближе к 2020-м всё же стали делать оговорки такого типа: “все действующие устройства — это лишь экспериментальные системы, которые умеют решать только специально подобранные задачи. Использовать их для универсальных произвольных задач пока нельзя”. Или вот так: “по словам физика Хуана Хосе Гарсиа Риполя … КК не подходит для выполнения повседневных задач”.

- “Томлинсон (и с ним — Ченг) вообще категоричен о будущем биткойна и остальных криптовалют и считает, что они обречены,ибо полноценный квантовый компьютер сможет вычислить приватный ключ из публичного за несколько минут”, — но учёта мер противодействия при этом “исследователи” никогда не называют. При этом Андерсен Ченг специализируется в кибербезопасности, а Мартин Томлинсон — профессор Центра безопасности, коммуникаций и сетевых исследований Плимутского университета.

- Или вот такой пример: “… когда КК решит конкретную проблему – что-нибудь из квантовой химии, например: предскажет свойства какой-нибудь сложной молекулы. Уверен, после подобного все будут говорить о существовании КК уже без всяких натяжек**”. А пока? Давайте сделаем первые выводы.

Сей час

Есть три важные даты нынче:

- “2023 год станет переломным — ошибки квантовых компьютеров станут экспоненциально уменьшаться с помощью программного обеспечения, а не только благодаря техническим усовершенствованиям”;

- “Тем не менее, IBM стремится создать к 2024 году чип квантовых вычислений на 1000 кубитов под названием Condor… Темпы инноваций в области квантовых вычислений трудно предсказать, но можно поспорить на биткойн, что хакеры будут следить за последними разработками”, — отсюда рождается проблема 2027, о которой поговорим отдельно;

- в 2029-ом Гугл ожидает КК с теми самыми 1 000 000 кубитов. Сразу же процитирую: “По подсчетам команды Уэббера, для взлома сети за день потребуется 13 миллионов кубитов. Пока самый мощный квантовый компьютер от IBM насчитывает всего 127 кубитов. Но цифры продолжают расти, а наблюдатели допускают, что устройства относительно быстро преодолеют отметку в 300 миллионов кубитов”.

Пока же мысли следующие:

КК будут развиваться и за 10 лет могут пройти дорогу экспоненциального роста числа используемых кубитов и даже выйти на коммерческий формат использования, но это не отменяет:

- Излишний информационный шум (мусор даже) вокруг них;

- Провалы прошлых лет и даже десятилетий;

- Дороговизну технологии;

- Архитектурные, организационные и даже правовые проблемы.

Последний пункт лучше всего обозначен здесь: “осуществление квантовой операции состоит из нескольких логических глав: приведение кубитов (аналогов “нулей и единиц” в современных компьютерах) в определенные исходные состояния, объединение их в запутанные системы, изолирование этих систем от влияния внешних помех, считывание результатов квантового расчета. И каждая из них имеет свои сложности, связанные с преодолением естественных для такой системы препятствий для получения результата с требуемой точностью”.

Если взять противостояние КК vs. Bitcoin, то станет ясным, что:

- Майнинг в основном устойчив к КК современных типов, особенно если учесть, что есть понятие сложности и никто не мешает изменить её перерасчёт с 2016 блоков на меньшее число, например;

- Фактически на сегодня из всех слоёв шифрования от КК опасность распространяется на Elliptic Curve Digital Signature Algorithm (ECDSA), но точно не на SHA256, если говорим о каких-то “лобовых” атаках. И даже RipeMD160 находится в относительной безопасности;

- К тому же предложений по взлому приватных ключей уже есть:

- Пойти примитивным, но эффективным путём: увеличить размер приватного ключа: квантовым компьютерам понадобится слишком много времени на их взлом; делать платежи “одноразовыми” (хотя тут проблема в UTXO);

- Или чуть более сложным — использовать более надёжный алгоритм шифрования (например, SHA-512 вместо SHA256);

- Или совсем не простым: перейти на постквантовую криптографию.

Полный разбор подходов по ссылке и список выглядеть может так:

- криптография на основе хешей;

- криптография на основе кода;

- криптография на основе матрицы;

- криптография, основанная на многомерных квадратичных системах;

- криптография на базе секретного ключа.

Проблемы же всё равно остаются теми же:

Декогеренция и вся физика в целом, лежащая в основании КК:

- Жизнь кубита в 2022 году составляет порой — 5 секунд: и этого уже не мало, но всё же блок Bitcoin — это 10 минут, напомню;

- Управление множеством кубитов: “Управление одним кубитом обычно отрицательно влияет на другой из-за одновременного воздействия управляющих импульсов”.

Специфика задач для КК (“атакующий с мощным КК может получить закрытый ключ из открытого ключа, но не может получить сам открытый ключ из биткойн-адреса. Ведь биткоин-адрес проходит через несколько однонаправленных хэш функций, устойчивых против квантовых вычислений”): 1) Соотношение цены и прироста вычислительных мощностях; 2) Зависимость всей цифровой инфраструктуры от КК в будущем.

Уровни защиты обозначил бы так:

- Примитивные практики: удлинение приватного ключа, ввод нового типа шифрования и т.д.;

- Простые (условно) практики: доработка алгоритма сложности, введение (пост) квантового шифрования. Примеры расширены:

- Сложные практики: полный (пост) квантовый хардфорк и т.п.;

- Экспертные практики: создание хронокапсул с (пост) квантовым шифрованием.

При этом из трёх типов квантовых компьютеров опасен на самом деле лишь последний тип — универсальный КК:

Ещё раз! Опасность представляет для блокчейна и криптовалют именно последний тип. Но, если уж фантазировать, то давайте до конца:

- Пусть некая Корпорация или Государство создали Полноценный Универсальный КК (ПУКК);

- Пусть ПУККе запустили AI (ИИ), который стал круче всех фантазий “Превосходства”, Sky Net-а из “Терминатора” и подобных программ, включая “Сферу”;

- Так ли тогда важен взлом блокчейна для всех нас в период квантового апокалипсиса?..

Если же упростить модель до примитивов, то можно получить следующую картину:

Но и у этой проблемы есть решение, которое уже озвучивал в трудах о темпографии и которой вернёмся позже, а пока

До! Встречи во второй части.

P.S. Дополнительные источники

- Исследование Делойт по КК (англ. яз.): интересно в первую очередь расчётом уязвимых биткоинов (около 4 000 000 на момент проведения анализа);

- Белая книга QRL: описывает фактически все основные риски КК для блокчейна и/или криптовалют;

- Статья по атакам КК на блокчейн: интерес вызывает, скажем, отсылка к другому материалу, где идёт расчёт на 2018 год, который показывает, что АСИК S9 эффективней КК (в моменте);

- Как зарождаются новые методы (подходы) относительно КК? Ответ на этот вопрос есть вот в этом описании: https://arxiv.org/pdf/1707.04344.pdf — очень подробном, но очень не простом;

- Очень коротко и внятно о квантовом превосходстве и фотонном КК соответственно;

- Ещё один показательный пример (200 секунд на задачу для КК против 10 000 лет на классическом компьютере) квантового превосходства;

- Что такое квантовый отжиг применительно к КК и как его использовать?

- О разнице между КК и суперкомпьютерами классическими.