Статья показывает кто, как и почему отслеживает транзакции в блокчейне. В ней также описаны многие примеры незаконной деятельности с криптовалютами, которые уже стали классическими.

Оказалось, что популярные криптовалюты не настолько приватны, как считалось ранее, а правоохранители уже во всю используют доступную информацию.

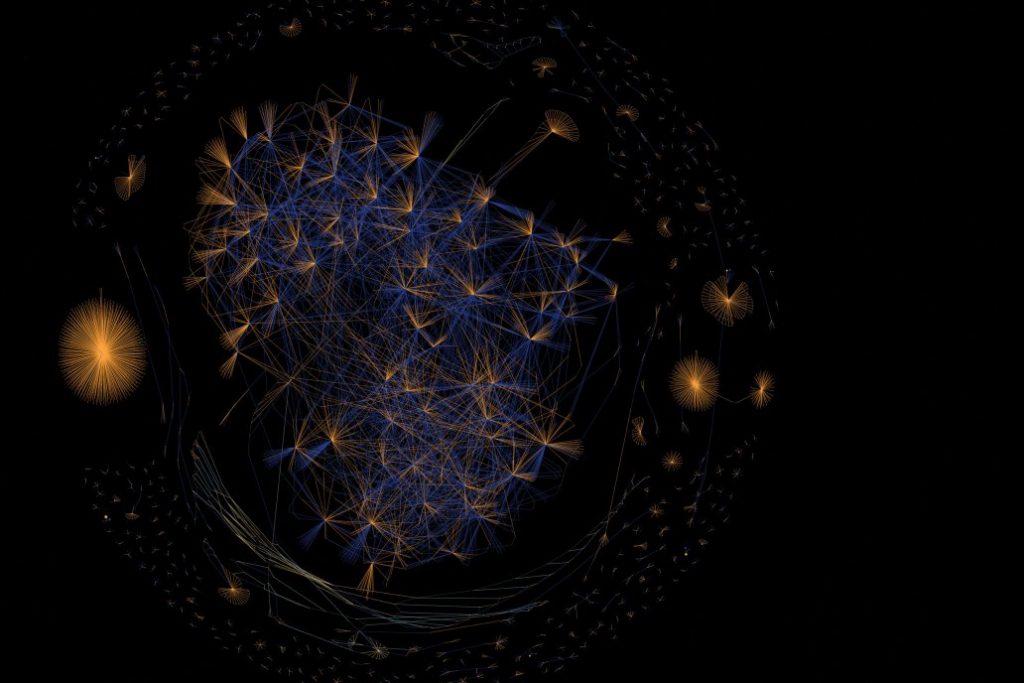

На экране стали появляться разнообразные фигуры, желтые и синие, постепенно заполняя собой всю стену лаборатории Имперского колледжа Лондона. Будто танцуя, эти огоньки появляются, то тут, то там, в виде импульсов на дисплее. Сама по себе картина гипнотическая и завораживающая, но вы бы очень удивились, если бы узнали, что у вас перед глазами. Я наблюдаю, как передо мной разворачивается вселенная Биткоина.

Внезапно появляется неровный синий круг и Уильям Кноттенбелт (William Knottenbelt), исследователь из колледжа, говорит «Здесь вы видите, как кто-то принимает биткоины, а затем выплачивает их тысячам других людей. Вполне возможно это майнинг пул, рассылающий вознаграждение участникам, которые внесли свой вклад в добычу блоков».

Затем он указывает на любопытную группу фигур на экране. А эта структура интересная, — говорит Кноттенбелт. Появляются несколько синих кружков — здесь выплаты на несколько учетных записей — и они связаны между собой желтыми линиями. Все это выглядит так, будто кто-то нацарапал эти линии чем-то острым на дисплее.

То, что только что заметил Кноттенбелт, может быть первым доказательством преступления злоумышленника.

Так появилась целая индустрия, призванная дать отпор криминалу в сфере криптовалют. Новые криминалистические инструменты позволяют властям отслеживать средства в криптовалютных сетях, которые, как оказалось, менее приватны, чем надеялись их создатели. И подобно тому, как система видеонаблюдения превращает знаменитых преступников и грабителей банков в обычных воришек, исследователи надеются, что их разработки могут превратить анонимных воров в известных заключенных и сделать мир криптовалют безопасным для обычного пользователя.

Возможности в крипто-криминале

Криптовалюты, если вы их используете в серых операциях, могут оставлять много следов. Первое, что связывает вас с Bitcoin, Ethereum или другими криптовалютами — это адрес (обычно случайная последовательность букв и цифр). Вы можете иметь столько адресов, сколько хотите, и, в принципе, не существует очевидного способа связать их вместе или идентифицировать их владельцев. Более того, средства на этих счетах можно переводить без посредников и по всему миру, так же легко, как отправлять электронную почту.

«Вместо встречи с вами на темной парковке, чтобы вручить чемодан с деньгами, я могу сидеть с ноутбуком на балконе в Монако», — говорит Джеффри Робинсон (Jeffrey Robinson), журналист-расследователь и автор 30 книг о финансовых преступлениях, включая “BitCon: Голая правда о биткоинах”

Уильям Кноттенбелт (William Knottenbelt), исследователь Лондонского Имперского колледжа

Умные преступники осваивают новые возможности. Исследование, проведенное в 2018 году стартапом по анализу блокчейнов Elliptic и Центром по Санкциям и Незаконным финансам, американским аналитическим центром, выявило пятикратное увеличение числа крупномасштабных нелегальных операций, использующих биткоин в период между 2013 и 2016 годами. Анализируя историю более 500 000 биткоинов, они идентифицировали 102 криминальных субъекта, включая торговые площадки в даркнете, схемы Понци, отдельных злоумышленников, и показали, что с ними могут быть связаны многие криптовалюты.

95% всех отмытых криптовалют, отслеживаемых в ходе исследования, были получены только на девяти торговых площадках даркнета, включая Silk Road, Silk Road 2.0, Agora, и AlphaBay. На этих онлайн маркетплейсах обычно приобретают запрещенные товары, такие как наркотики и оружие, или оплачивают такие услуги, как проституция или заказное убийство.

«В даркнете даже можно купить юридическую консультацию, — говорит Робинсон. «Там есть юристы, которые за биткоин проконсультируют вас, как не попасться используя криптовалюты».

Появляются и другие виды организованной преступности. Хакеры требуют выкуп в BTC за восстановление данных, которые они зашифровывают после проникновения в частные сети компаний. В 2016 году количество таких атак возросло, и почти 16% “грязных” монет были связаны со всплеском вредоносных программ, таких как Locky. Данная тенденция продолжилась в 2017 году с WannaCry и NotPetya, которые держали в заложниках компьютерные системы больниц и предприятий по всему миру. В марте 2018 года муниципальные системы управления в Атланте оказались беспомощными из-за атаки вирусных программ, которые требовали около $51 000 в биткоинах.

А тем временем криптокриминал стал проникать в реальный мир, где жертв похищают и требуют передачи адресов своих криптовалютных кошельков под дулом пистолета. «Если вы владеете криптовалютами, то находитесь в физической опасности», — говорит Кноттенбелт. В русскоязычном сегменте нашумевшей историей было похищение и выкуп Павла Лернера, одного из сотрудников биржи EXMO.

И все же, поскольку каждая биткоин-транзакция записывается в блокчейне, можно отслеживать доходы, полученные незаконным путем. Любой может загрузить всю историю транзакций Биткоина, которая в настоящее время весит около 276 гигабайт, и проверить ее, или использовать сервсис, такой как Block Explorer на Blockchain.info, чтобы проверить транзакцию онлайн.

Такой анализ уже помог раскрыть одну крупную кражу. В 2014 году Mt. Gox, крупнейшая биткоин-биржа на тот момент, была взломана неизвестными хакерами, которые украли 850 000 биткоинов, на сумму более 450 млн. долл. (по курсу на то время).

Как только Mt. Gox обанкротился, его попечители наняли команду криминалистов, чтобы найти пропавшую криптовалюту. То, что они обнаружили, было сплошной путаницей. «Mt. Gox не понимал, сколько биткоинов они должны людям и сколько у них было биткоинов, пока они не заметили, что их не стало», — говорит Джонатан Левин (Jonathan Levin), который возглавлял расследование. Левин и его команда, в итоге, отследили средства на бирже под названием BTC-e, а дальше след был потерян.

Хотя вернуть большую часть пропавших средств не удалось, «это расследование дало нам идею разработать инструмент, который был бы доступен всем», — говорит Левин. Его компания Chainalysis, появившаяся в результате этих усилий, разрабатывает решения для крипто-бизнеса, желающего лучше узнать своих клиентов, и для правоохранительных органов, занимающихся расследованиями. Другие компании, такие как Block Seer и Elliptic, предлагают аналогичные инструменты и услуги.

По словам Тома Робинсона (Tom Robinson), соучредителя и директора по информационным технологиям Elliptic, большинство мировых биткоин бирж используют данное программное обеспечение для проверки транзакций. К примеру, программа проверяет, могут ли эти транзакции быть связаны с кошельками вымогателей, дакрнетами или кражами. Также Elliptic помог предоставить доказательства по нескольким уголовным делам, где например, были куплены детали для автоматических винтовок AR-15 и наркотики в даркнете.

По оценкам Робинсона, с момента создания компании, были проверены транзакции на триллион долларов, хотя в начале, их было всего на сумму около $300 миллиардов. Некоторые транзакции проверяются по нескольку раз и Elliptic рекомендует своим клиентам повторно анализировать более старые транзакции, поскольку информация об счетах мошенников постоянно обновляется. «Вы должны продолжать проверять», говорит Робинсон.

Робинсон не будет называть своих клиентов, но быстрый поиск на сайте USAspending.gov показывает, что в их число входят Администрация по борьбе с наркотиками США, Служба внутренних доходов, ФБР, а также иммиграционные и таможенные службы. Chainalysis так же сотрудничает с данными ведомствами, включая финансовых регуляторов, такие как SEC, и отмечает, что Европол и более половины правоохранительных органов в Европе используют их программное обеспечение.

Интерес Казначейства США к блокчейну отражает тот факт, что преступность не ограничивается только кражой средств и даркнетами, но также включает в себя мошенничество и уклонение от уплаты налогов. «Это будет интересный год, — говорит Джеффри Робинсон. Это первый случай в США, когда привлекаются биржи по делам уклонения от уплаты налогов».

Как отследить неотслеживаемое

В 2013 году Сара Мейклджон (Sarah Meiklejohn) и ее коллеги разработали методы, на которых основывается большая часть сегодняшнего анализа криптовалюты.

Многое из того, что разрабатывают эти компании, основано на методах, представленных Сарой Мейклджон и ее коллегами в 2013 году, в Калифорнийском университете Сан-Диего. Основная идея проста. Внимательно изучив активность блокчейна, вы можете определить учетные записи, которые, по-видимому, принадлежат одному и тому же биткоин-кошельку, и таким образом, контролируются одним и тем же субъектом. Этот процесс известен как кластеризация. Например, несколько адресов, инициирующих одну и ту же транзакцию, могут выглядеть как один человек или организация, объединяющая небольшие суммы средств в один большой пул.

Другим явным признаком является тот момент, когда сдача с Биткоин транзакции направляются обратно на счет, отличный от того, с которого началось движение средств. Со временем хаос превращается в регулярные паттерны.

Как только несколько учетных записей были связаны с одним владельцем, вы можете попытаться выяснить, кто за этим стоит. Связывание биткоин-аккаунтов с реальными личностями возможно, потому что информация имеет тенденцию просачиваться. Регулируемые криптовалютные биржи — как правило, в США или Европе — должны следовать правилам KYC и AML, которые обязывают проходить верификацию перед доступом на платформу. Некоторые пользователи настолько небрежны, что публикуют свои, якобы, приватные биткоин адреса на онлайн-форумах. «Люди забывают, что блокчейн — это только половина уравнения», — говорит Кноттенбелт.

Chainalysis и Elliptic теперь используют машинное обучение, чтобы помочь кластеризации. Вскоре ИИ сможет даже отслеживать блокчейны в реальном времени.

Визуализация данных на стене Имперского колледжа — шаг к этому. Сине-желтый клубок, привлекший наше внимание, представлял собой миксер — последовательность транзакций, специально разработанную, чтобы усложнить отслеживание отдельных монет. Это все равно, что бросить деньги в банку, встряхнуть их, а затем снова вытащить: сумма не меняется, но трудно сказать, какая монета кому принадлежала. Эффект такой же, как если бы вы перемещали деньги через банк, в таком месте, как Каймановы острова, где существуют строгие законы о приватности, касающиеся банковской деятельности.

На шаг впереди

Однако использование миксеров не обязательно указывает на преступную деятельность. «Некоторые люди просто это делают из соображений конфиденциальности», — говорит Кноттенбелт. В любом случае, преступники найдут лучшие способы замести следы. По мере того, как ограничения конфиденциальности Биткоина становятся все более очевидными, люди переходят на новые криптовалюты, такие как Zcash и Monero, которые почти ничего не раскрывают о транзакциях, записанных в их блокчейнах.

К примеру, Zcash для проверки транзакций использует, так называемое, доказательство нулевого разглашения. Это математический способ подтвердить, что транзакция состоялась, при этом не раскрывая никакой информации о том, кто был участником или суммы транзакции.

Между тем, Monero фактически является большим миксером. Когда вы хотите перевести монеты, ваш адрес смешивается с кучей других, таким образом никто не сможет сказать, кто потратил деньги.

Zcash и Monero, безусловно, выводят конфиденциальность на новый уровень. Но это не значит, что они никогда не откажутся от своих секретов. Мейклджон отмечает, что неаккуратное поведение пользователей, такое как размещение личного адреса на форумах, оставляет четкий след, как и в случае с Биткоином.

Более того, Monero дает пользователям возможность совершать транзакции без микширования монет. Это снимает конфиденциальность для данной конкретной транзакции и позволяет исследователям распутывать, методом исключения, любые микшеры, которые впоследствии включают эти монеты. Мальт Мозер (Malte Möser), исследователь из Принстонского университета и его коллеги считают, что 62% входных данных для транзакций Monero, уязвимы для этого анализа. Когда пользователи Zcash и Monero начнут, по своей небрежности, оставлять следы, такие как Мейклджон и Мозер будут наготове.

Возможно, самой большой проблемой для правоохранительных органов является большое количество нерегулируемых бирж, где преступники могут стереть следы своей кражи, отмывая украденную криптовалюту, переводя ее в другие типы активов. Многие биржи игнорируют регулирование из принципа.

Исследователь безопасности и криптовалют Росс Андерсон (Ross Anderson) из Кембриджского университета, утверждает, что эти биржи процветают отчасти потому, что законы неэффективны. «Проблема с отмыванием денег, как правило, заключается в том, что никто не хочет, чтобы все было сделано правильно», — говорит он. «Если вы являетесь городским банком, вы не хотите знать, что Джон Готти — один из клиентов, и поэтому банки никогда не потерпят закон, который гласит, что тот, кто будет управлять деньгами мафии, попадает в тюрьму». Если так устроен мир, почему криптобиржи должны быть другими?

Банки и финансовые компании экспериментируют с использованием криптовалюты для создания более изящных платежных систем. Но технологии также используются для незаконной деятельности, предоставляя новые способы воровства, шантажа, мошенничества и нарушения международных санкций.

Цинизм Андерсона относительно готовности властей действовать заставил его создать собственный план по борьбе с крипто-преступностью. Он работает над тем, что он называет taintchain — публичный список биткоинов связанных с криминальной деятельностью. «Я собираюсь опубликовать список всех украденных биткоинов и ПО для его составления, чтобы каждый мог проверить это самостоятельно», — говорит он. Тогда биржи дважды подумают о том, как обращаться с украденными монетами.

Однако, даже если регулирование будет более строгим, неясно, что это изменит. «Я не думаю, что запрещение чего-либо может кому-либо помочь», — говорит Кноттенбелт. Он утверждает, что распространение технологий в подполье будет просто означать, что транзакции станут скрытыми и не будут транслироваться в интернете, что усложняет анализ денежных потоков и нахождение воров таким исследователям, как Мейклджон.

Удивительно, но как оказалось, сама Мейклджон не слишком беспокоится о регулировании или о его отсутствии. «Как только вы изолировали проблему плохих бирж, действующих за пределами типичных юрисдикций, вы как-бы выиграли», — говорит она. Возьмите BTC-e, биржу, базирующуюся в России, которая, как теперь известно, взяла много преступных денег. Многие программы-вымогатели использовали исключительно BTC-e. Также там пропали следы похищенных средств Mt. Gox.

Но в июле 2017 года биржа была закрыта. Власти США арестовали персонал и конфисковали компьютеры в одном из дата-центров биржи, а подозреваемый Александр Винник, был арестован. «Они явно не собирались отвечать на повестки в суд, — говорит Мейклджон. С другой стороны, правоохранительные органы прекрасно понимают, как с этим бороться». Мейклджон считает, что ее работа — это крипток-риминалистика. Вооруженные технологиями из Elliptic и других подобных проектов, старые добрые следователи смогут делать то, что умеют лучше всего.

Крупнейшие кибер-кражи в истории

Однако, в настоящее время киберпреступники все еще на шаг впереди. Хотя исследователи теперь могут наблюдать за кражами криптовалюты в блокчейн сетях, в режиме реального времени, они не смогут среагировать достаточно быстро, чтобы остановить даже очень большие взломы.

К примеру, одна из крупнейших кибератак в истории произошла в 3 часа утра по японскому времени в 2018 году. Злоумышленнику удалось похитить $523 млн в криптовалюте NEM на токийской бирже Coincheck. Никто на бирже не поднимал тревогу до обеда и преступники получили восьмичасовое преимущество.

Когда новость, наконец, дошла до вице-президента Фонда NEM Джеффа Макдональда в Талсе, штат Оклахома, он начал расследование по блокчейну. Средства были взяты из программного кошелька, подключенного к Интернету — небезопасного хранилища, которое, по словам Coincheck, использовалось только из-за неисправности в другом месте системы. «По сути, это все равно, что оставить свою банковскую карту с записанным на ней ПИН-кодом», — говорит Александра Тинсман (Alexandra Tinsman), директор по коммуникациям Фонда NEM. Все $523M украденных монет были переведены сначала на один аккаунт, а затем были разделены между несколькими другими.

Представители Coincheck выглядели оцепеневшими на встрече с журналистами.

Чтобы помешать злоумышленникам обменять их добычу в фиатные валюты, команда NEM спешно пометила украденные монеты и известила другие биржи. На следующий день, после взлома, команда NEM определила и опубликовала адреса 11 учетных записей, на которые перевели украденные средства. Каждый из них был помечен тегом, который гласил: “украденные средства из coincheck, не принимайте транзакцию: владелец этого аккаунта хакер”. Но поскольку они не знали, кому принадлежат учетные записи, команда NEM не смогла сделать ничего лучше, чем просто попытаться усложнить вывод.

Игра продолжалась. Поначалу невозможность обналичить украденные монеты из сети NEM, заставила хакеров перемещать средства по сети. Все эти движения были видны на публичном блокчейне. Команда NEM отслеживала монеты в Канаде, а затем наблюдала, как некоторые из них вернулись в Японию. Но даже несмотря на то, что NEM не сводил глаз с пометок, воры все же скрылись. В итоге им удалось добраться до нерегулируемой биржи и вывести как минимум половину украденных монет. В марте команда NEM объявила, что отказывается от дальнейшего расследования.

Вследствие этого Coincheck объявил, что больше не будет иметь дело с Zcash, Monero, Dash или другой анонимной валютой. Это одна из первых бирж, которая произвела делистинг этих монет.

Усилия Coincheck является частью более масштабных процедур по наведению порядка и поддержания регулирования в новой сфере цифровых денег. Правительство США поддерживает идею создания черного списка адресов криптовалют, связанных с преступными группировками, такими как террористы, торговцы наркотиками и нарушители санкций. Основная идея в том, чтобы стало незаконным иметь дело с адресами из черного списка.

Между тем, хакеры NEM пока сбежали. Но ожидается, что с развитием технологий, в будущем, они все же будут пойманы. По мере совершенствования методов и инструментов судебной экспертизы, ранее пропущенные доказательства будут обнаружены, как следы ДНК на месте преступления, которым уже несколько лет. Каждый раз, когда власти закрывают очередной Silk Road или BTC-e, это своего рода сигнал, говорит Джеффри Робинсон: «Будут пойманы все, один за другим».

Оригинальная статья Sitting with the cyber-sleuths who track cryptocurrency criminals написана Will Douglas Heaven и опубликована в MIT Technology Review 19 апреля, 2018 г.

Перевод Светлана Л., контент-агентство СryptoHedwig

По заказу AMLBot.